דו"ח HPE Threat Labs חושף מעבר למתקפות סייבר מתועשות, המבוססות על אוטומציה ובינה מלאכותית ופועלות בקנה מידה רחב מול ארגונים, ממשלות ותשתיות קריטיות

יש משהו כמעט מטעה באופן שבו אנחנו עדיין נוטים לדמיין מתקפות סייבר. הדימוי הקלאסי, האקר בודד, פעולה מתוחכמת, חדירה נקודתית, עדיין נוכח, אבל הוא כבר לא מתאר את המציאות. מה שעולה מדו"ח האיומים האחרון של HPE Threat Labs הוא שינוי עמוק הרבה יותר. מתקפות כבר לא נראות כמו אירועים. הן נראות כמו מערכת.

לא מערכת כאוטית, אלא דווקא להפך. מערכת מתוזמנת, עקבית ויעילה. כזו שמבוססת על תהליכים חוזרים, על תשתיות קבועות ועל שיפור מתמיד של ביצועים. במובן הזה, קשה להתעלם מהדמיון לעולם הייצור התעשייתי. יש קלט, יש תהליך ויש תפוקה, רק שבמקום מוצרים, התוצאה היא חדירה למערכות, גניבת מידע או פגיעה בתשתיות.

הדו"ח, המבוסס על ניתוח של 1,186 קמפייני תקיפה פעילים במהלך 2025, אינו מתאר רק עלייה בהיקף. הוא מצביע על שינוי באופי הפעילות. פשיעת הסייבר כבר אינה אוסף של פעולות נפרדות, אלא אקו־סיסטם מתואם, הפועל בקנה מידה רחב ובשיטתיות.

מתקפה כבר אינה אירוע, אלא תהליך

הנתונים עצמם מרשימים, אך מה שמעניין באמת הוא הדפוס שהם מגלים. יותר מ־147 אלף דומיינים זדוניים, כ־58 אלף קובצי נוזקה וניצול של 549 פגיעויות, חלקן מוכרות זה שנים.

אבל דווקא הבחירה בפגיעויות ותיקות אינה מקרית. היא משקפת גישה שונה. לא בהכרח לחפש את החדש והמורכב ביותר, אלא להשתמש במה שעובד שוב ושוב וביעילות גבוהה.

כך נוצרת לוגיקה של פס ייצור. תוקפים אינם בונים כל מתקפה מאפס. הם עושים שימוש חוזר בתשתיות, משכפלים טכניקות ומבצעים התאמות קטנות בלבד בהתאם למטרה. התוצאה היא קמפיינים שמסוגלים לפעול לאורך זמן, להשתנות תוך כדי תנועה ולהמשיך גם כאשר חלק מהמערכת נחשף או נחסם.

במונחים מקצועיים, מדובר במודל שמזכיר יותר ויותר Cybercrime-as-a-Service (CaaS) — אקו־סיסטם שבו יכולות תקיפה נארזות, מופצות ולעיתים אף “נצרכות” כשירות, בדומה למודלים עסקיים לגיטימיים בעולם התוכנה.

המעבר הזה, ממתקפה חד־פעמית לקמפיין מתמשך, משנה את כללי המשחק. הוא יוצר מציאות שבה האיום אינו נעלם, אלא מתגלגל.

מאחורי הקלעים, ארגון לכל דבר

אחת התובנות המעניינות בדו"ח היא עד כמה קבוצות תקיפה מודרניות דומות לארגונים עסקיים. לא רק ברמת התחכום הטכנולוגי, אלא במבנה עצמו.

יש חלוקת תפקידים ברורה. צוותים שמפתחים כלים, אחרים שמנהלים תשתיות, כאלה שמתמחים בחדירה ואחרים שממוקדים במימוש הרווח, בין אם באמצעות סחיטה, מכירת מידע או ניצול גישה.

המודל הזה מאפשר התמחות, ובעיקר מאפשר סקייל. ברגע שכל רכיב במערכת ניתן לשכפול, גם הפעילות כולה ניתנת להרחבה כמעט בלתי מוגבלת.

וכמו בכל מערכת תעשייתית, גם כאן קיימת עמידות. אם רכיב אחד נופל, המערכת לא בהכרח קורסת. היא מתאימה את עצמה, עוקפת וממשיכה לפעול.

המטרות, אסטרטגיה ולא הזדמנות

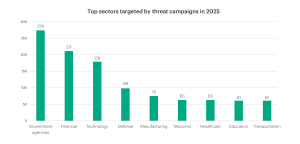

הדו"ח מציג תמונה ברורה גם לגבי בחירת היעדים. לראשונה, ארגוני ממשלה היו המגזר המותקף ביותר, עם 274 קמפיינים מתועדים במהלך השנה.

אחריהם הגיעו מגזרי הפיננסים והטכנולוגיה, אך הרשימה אינה מסתיימת שם. גם תעשייה, בריאות, תקשורת, חינוך וביטחון מופיעים כמטרות מרכזיות.

המשותף לכולם אינו תחום הפעילות, אלא המשמעות שלהם. מדובר בגופים שמחזיקים תשתיות קריטיות, מידע רגיש או השפעה רחבה על מערכות כלכליות ולאומיות.

גרף 1

📊 הגרף מתוך הדו"ח, המציג את חלוקת המתקפות לפי מגזרים, ממחיש היטב את התמונה. לא מדובר בפעילות אקראית, אלא בבחירה שיטתית של מטרות בעלות ערך.

AI נכנס למשחק ומשנה את הקצב

אם יש גורם אחד שמאיץ את כל המגמה הזו, זו הבינה המלאכותית. ולא רק בצד ההגנתי.

לפי הדו"ח, תוקפים עושים שימוש הולך וגובר ב-AI גנרטיבי ליצירת דיפ־פייקים קוליים וויזואליים, המאפשרים מתקפות התחזות מדויקות יותר. מתקפות vishing, למשל, הופכות משכנעות יותר ולעיתים כמעט בלתי ניתנות לזיהוי.

במקביל, תהליכים שבעבר דרשו זמן ומשאבים הפכו לאוטומטיים. חלק מהקמפיינים פועלים כבר במודל של פס ייצור, עם מנגנונים שמפיצים מידע גנוב או מפעילים מתקפות בזמן אמת.

במובן הזה, ה-AI הופך ל"שמן בגלגלי השיניים" של תעשיית הסייבר. הוא מאפשר להגדיל את קנה המידה של הפעילות מבלי להגדיל באופן מקביל את כוח האדם, ומאיץ את המעבר ממתקפות נקודתיות למערכות תקיפה רחבות ומתוזמנות.

מתקפה כשרשרת אספקה

כדי להבין את השינוי, אפשר לחשוב על מתקפת סייבר כעל שרשרת אספקה. לא פעולה אחת, אלא רצף של שלבים.

איתור, פריסה, חדירה, הפצה ומימוש.

כל שלב כזה יכול להתבצע בנפרד, לעיתים על ידי גורמים שונים ולעיתים תוך שימוש חוזר בתשתיות קיימות. זהו מודל שמאפשר גמישות, מהירות והתאמה, בדיוק כמו במערכות תעשייתיות אחרות.

וההיגיון הכלכלי ברור. למקסם תוצאה תוך מינימום השקעה. אם פגיעות ישנה עדיין עובדת, אין צורך להחליף אותה.

הפער ההגנתי, לא רק טכנולוגי

מול מערכת התקפה כזו, ארגונים רבים עדיין פועלים בגישה שונה לחלוטין. הם מזהים אירוע, מגיבים אליו ואז ממשיכים הלאה.

הפער בין תהליך מתמשך לבין תגובה נקודתית הוא קריטי.

לפי HPE, הבעיה אינה רק מחסור בכלים, אלא בעיקר חוסר תיאום בין מערכות, נראות חלקית על כלל הפעילות וזמני תגובה שאינם עומדים בקצב.

במילים אחרות, ההגנה מפוצלת, בעוד ההתקפה מאוחדת.

שינוי כיוון, מהגנה לכלים להגנה כמערכת

אחת המסקנות המרכזיות בדו"ח היא הצורך לשנות גישה. לא עוד הוספת שכבת הגנה נוספת, אלא בניית מערכת שלמה, כזו שפועלת בצורה מתואמת, רציפה ומהירה.

גישות כמו Zero Trust, מודלים של SASE ושימוש במודיעין וביכולות זיהוי מתקדמות מופיעות כהמלצות מרכזיות. אך מעבר לטכנולוגיה, הדגש הוא על האופן שבו הכל מתחבר.

ההבנה היא שההגנה צריכה לפעול כמו המתקפה, כתהליך.

לאן זה הולך מכאן

כאשר מסתכלים על התמונה הכוללת, קשה להתעלם מהשינוי העמוק. מתקפות סייבר כבר אינן חריגות. הן חלק ממערכת גלובלית, מתפתחת ומתייעלת.

הן פועלות לפי היגיון כלכלי, מנצלות יתרונות של קנה מידה ומשתמשות בטכנולוגיות מתקדמות כדי לשפר ביצועים.

עבור ארגונים, המשמעות ברורה. לא מספיק להגן. צריך להבין את המערכת שמאחורי האיום.

כי בעולם שבו ההתקפה מתנהלת כמו תעשייה, גם ההגנה חייבת להשתנות בהתאם. יותר ויותר, הפתרון טמון גם באימוץ טכנולוגיות הגנה מבוססות בינה מלאכותית, שמסוגלות להתמודד עם קצב ואופי האיומים החדשים ולמעשה "להילחם באש עם אש".

והשאלה המרכזית כבר אינה רק מי מוגן טוב יותר, אלא מי מסוגל לפעול מהר יותר, חכם יותר ומתואם יותר.

קרדיט תמונת שער: HP

קרדיט: Based on HPE Threat Labs Report: In the Wild, 2025